零信任技术下的攻防演练保障思路

2022-04-212193次

“网络安全的本质在对抗,对抗的本质在攻防两端能力较量。攻防演练是网络安全体系的一个重要环节,具有独特的实战价值。暴露面收敛是零信任的核心功能之一,但零信任的相关衍生技术也很多,在攻防演练场景下都可以发挥重要作用”。这是虎符网络技术专家王笑天,近期在大鼎网安—第五空间生态运营联盟主办的“多维度解析实战化攻防演练保障思路”技术沙龙上发表的观点。

企业搭建零信任产品如何能在攻防实战中产生价值?王笑天结合虎符网络的虎盾产品在网络攻击生命周期各阶段所发挥的作用,以及市面上主流零信任产品的通用特性,通过攻防演练这一具体场景展开解读。

从洛克希德·马丁

网络杀伤链谈起

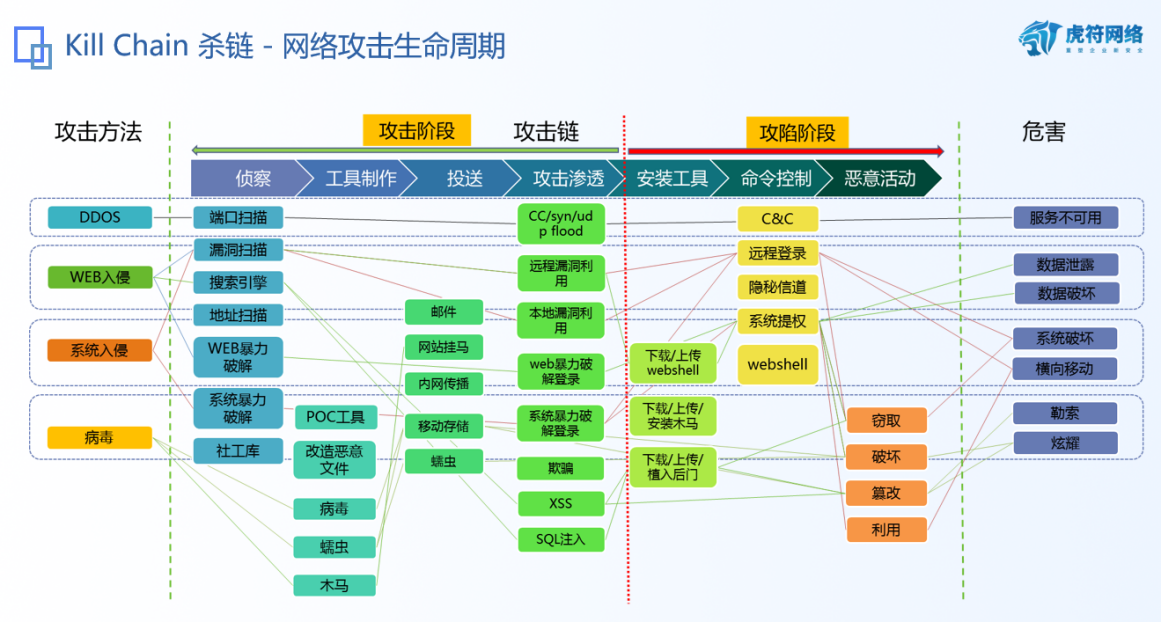

“杀伤链”(Kill Chain)这个概念源自军事领域,是一个描述攻击环节的六阶段模型,即“发现-定位-跟踪-瞄准-打击-达成目标”六个环节。美国洛克希德·马丁公司基于此衍生出的网络杀伤链(Cyber Kill Chain)与此类似,本质上是一种针对性的分阶段攻击,而每一环节都是对攻击做出侦测和反应的机会。

该理论也可以用来反制此类攻击(即反杀伤链)。在越早及越多的网络杀伤链环节阻止攻击,防护效果就越好。例如,攻击者取得的信息越少,这些信息被第三人利用来发起进攻的可能性也会越低。

针对攻防演练中“红方”的攻击思路和途径,对于攻防演练的保障,虎符网络从获取权限、获取数据、持续威胁三个目的维度,针对性的提出基于零信任技术的攻防对抗思路。

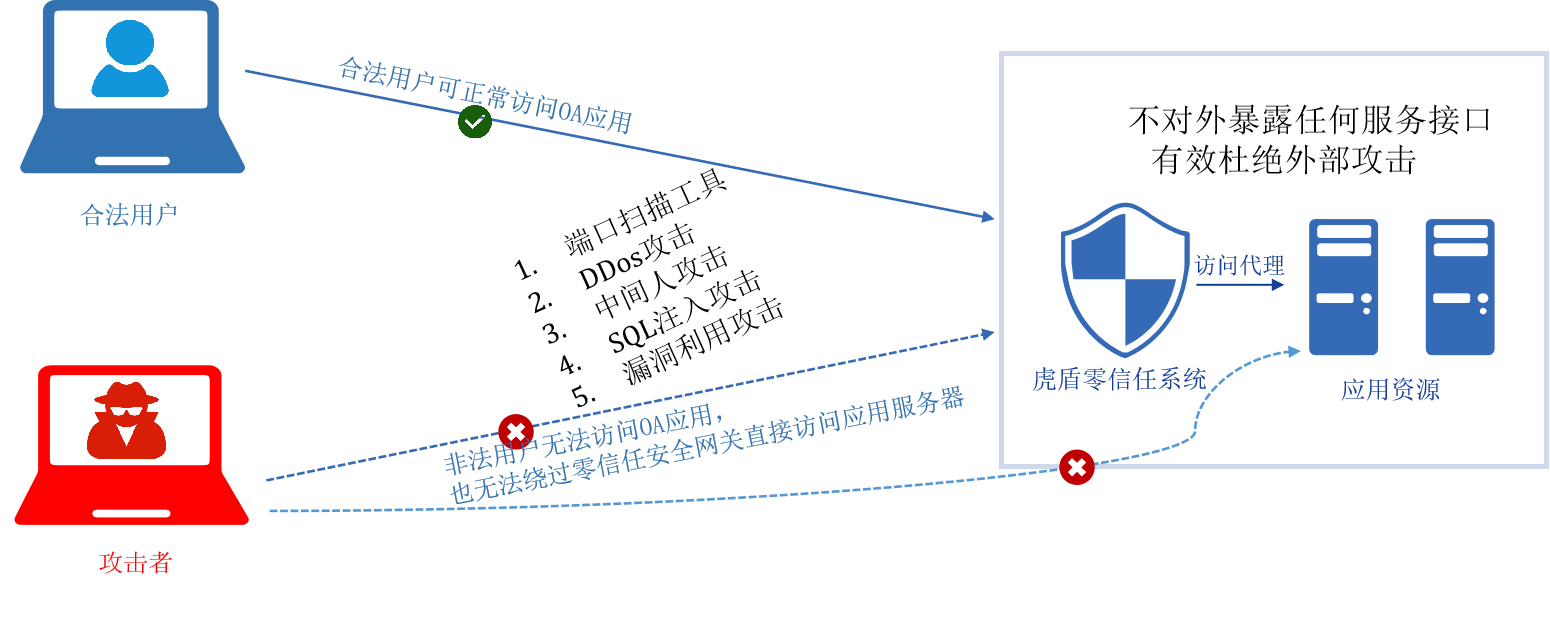

暴露面收敛

暴露面收敛是零信任技术的核心功能之一SDP(软件定义边界)所实现的效果,在攻防演练中可以有效对抗扫描以及0day。虎盾方案支持采用SPA单包敲门机制隐藏全部接入到零信任网关的内部应用,实现网络隐身,最大程度减少接入的业务系统及网关自身在互联网上暴露面,防止红队对业务系统进行资产收集和攻击。此外,由于内网应用隐身后红队无从下手,也就无法利用0day漏洞展开攻击。

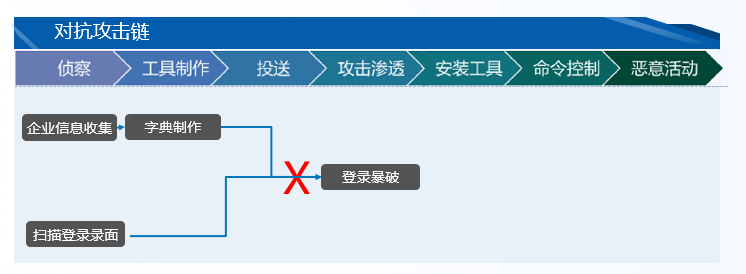

多因素身份认证

零信任强调的是流量身份化,以身份为基础构建安全防护边界。具体到攻防对抗场景,以下是一个典型的登录暴破过程。

常规的登录验证都会提供一个登录页面。尽管会附加有验证码等安全措施,但目前都有相对成熟的破解或绕过方式。虎盾将传统的登录页面统一对接转换为扫码认证,或WiFi免密证书登录,这些都跳过了在登录页面输入用户名、密码的环节,并可在原有的认证基础上增加强化二次身份认证机制,阻断弱口令暴破等攻击手段。

持续安全评估

在攻防演练中,持续安全评估最重要的意义在于对抗终端失陷。在安全措施失效、终端失陷的情况下,持续安全评估的作用才会显现,通过动态策略检测终端环境并实时阻断。例如,红队入侵了用户终端后往往会试图关闭防火墙、杀毒软件,在凌晨等不易发觉时段执行恶意操作,这些异常情况下都需要持续性的安全评估和动态策略强制终端下线,避免整个内网的进一步失陷。

隧道加密

攻防演练中红队攻击靶标的一个重要手段是通过嗅探抓包获取明文信息,而隧道加密技术是解决上述风险最简单且最安全的方法之一。虎盾作为部署在客户端与目标应用之间的代理网关,可以通过建立加密隧道实现对全流量的加密传输,防止通信数据被劫持解密风险。